Защита конфиденциальной информации на предприятии. Средства защиты конфиденциальной информации

Коммерческая тайна. Служебная тайна. Профессиональные тайны. Персональные данные.

Основные термины и понятия:

Коммерческая (служебная) тайна

Персональные данные

Профессиональная тайна

С развитием информационного общества проблемы, связанные с защитой конфиденциальной информации, приобретают всё большее значение. В настоящее время в российском законодательстве данные вопросы полно и системно не решены. Развернутая классификация конфиденциальной информации, как уже говорилось выше, приводится в перечне сведений конфиденциального характера, установленном Указом Президента РФ от 6 марта 1997 г. № 188. Далее мы рассмотрим более подробно некоторые виды конфиденциальной информации.

Коммерческая тайна

Коммерческая деятельность организации тесно связана с получением, накоплением, хранением, обработкой и использованием разнообразной информации. Защите подлежит не вся информация, а только та, которая представляет ценность для организации. При определении ценности коммерческой информации необходимо руководствоваться такими её свойствами, как полезность, своевременность и достоверность.

Полезность информации состоит в том, что она создает субъекту выгодные условия для принятия оперативного решения и получения эффективного результата. В свою очередь полезность информации зависит от своевременного её получения и доведения до исполнителя. Из-за несвоевременного поступления важных по своему содержанию сведений часто упускается возможность заключить выгодную торговую или иную сделку.

Критерии полезности и своевременности тесно взаимосвязаны и взаимозависимы с критерием достоверности информации. Причины возникновения недостоверных сведений различны: неправильное восприятие (в силу заблуждения, недостаточного опыта или профессиональных знаний) фактов или умышленное, предпринятое с определенной целью, их искажение. Поэтому, как правило, сведения, представляющие коммерческий интерес, а также источник их поступления должны подвергаться перепроверке.

Собственник коммерческой информации на основании совокупности перечисленных критериев определяет её ценность для своей хозяйственной деятельности и принимает соответствующее оперативное решение.

В зарубежной экономической литературе коммерческая информация рассматривается не в качестве средства извлечения прибыли, а, прежде всего, как условие, способствующее или препятствующее получению прибыли. Особо подчеркивается наличие стоимостного фактора коммерческой информации, т.е. возможность выступать в качестве предмета купли-продажи. Поэтому важное значение в условиях развития многообразных форм собственности имеет вопрос об определении принадлежности информации на правах интеллектуальной собственности конкретному субъекту предпринимательства, а в итоге - о наличии у него прав на её защиту.

Определение и вопросы гражданско-правовой защиты служебной и коммерческой тайны в российском законодательстве не различаются и рассмотрены в ст. 139 части первой ГК РФ, называющейся «Служебная и коммерческая тайна»:

«Информация составляет служебную или коммерческую тайну в случае, когда информация имеет действительную или потенциальную коммерческую ценность в силу неизвестности её третьим лицам, к ней нет свободного доступа на законном основании и обладатель информации принимает меры к охране её конфиденциальности. Сведения, которые не могут составлять служебную или коммерческую тайну, определяются законом и иными правовыми актами.

Информация, составляющая служебную или коммерческую тайну, защищается способами, предусмотренными настоящим Кодексом и другими законами.

Лица, незаконными методами получившие информацию, которая составляет служебную или коммерческую тайну, обязаны возместить причиненные убытки. Такая же обязанность возлагается на работников, разгласивших служебную или коммерческую тайну вопреки трудовому договору, в том числе контракту, и на контрагентов, сделавших это вопреки гражданско-правовому договору».

Обеспечение защиты государственной тайны не имеет прямого отношения к защите коммерческой тайны. Однако следует указать на некоторые возможные исключения. Под защиту государства может быть взята коммерческая информация, оцененная как особо важная не только для её собственника, но и для государства, когда не исключено, что к ней может проявить интерес иностранная спецслужба. Вопрос о подобной защите должен решаться на договорной основе между предпринимателем и органом федеральной безопасности с обозначением пределов и функций профессиональной деятельности последних. Что касается собственно коммерческой тайны, то она специальной уголовно-правовой и режимной защитой не обладает.

Действительная или потенциальная коммерческая ценность информации во многом носит субъективный характер и позволяет предпринимателю ограничивать доступ к практически любым сведениям, используемым в предпринимательской деятельности, за исключением сведений, определяемых нормативно-правовым и актами.

Какие сведения не могут составлять коммерческую тайну? В постановлении Правительства РСФСР от 5 декабря 1991 г. № 35 «О перечне сведений, которые не могут составлять коммерческую тайну» обозначены:

Учредительные документы (решение о создании предприятия или договор учредителей) и Устав;

Документы, дающие право заниматься предпринимательской (деятельностью (регистрационные удостоверения, лицензии, патенты);

Сведения по установленным формам отчетности о финансово-хозяйственной деятельности и иные сведения, необходимые для проверки правильности исчисления и уплаты налогов и других обязательных платежей в государственную бюджетную систему РСФСР;

Документы о платежеспособности;

Сведения о численности, составе работающих, их заработной плате и условиях труда, а также о наличии свободных рабочих мест;

Документы об уплате налогов и обязательных платежах;

Сведения о загрязнении окружающей среды, нарушении антимонопольного законодательства, несоблюдении безопасных условий труда, реализации продукции, причиняющей вред здоровью населения, а также других нарушениях законодательства РСФСР и размерах причиненного при этом ущерба;

Сведения об участии должностных лиц предприятия в кооперативах, малых предприятиях, товариществах, акционерных обществах, объединениях и других организациях, занимающихся предпринимательской деятельностью.

Этим же нормативным актом запрещено государственным и муниципальным предприятиям до и в процессе их приватизации относить к коммерческой тайне данные:

О размерах имущества предприятия и его денежных средствах;

О вложении средств в доходные активы (ценные бумаги) других предприятий, в процентные облигации и займы, в уставные фонды совместных предприятий;

О кредитных, торговых и иных обязательствах предприятия, вытекающих из законодательства РСФСР и заключенных им договоров;

О договорах с кооперативами, иными негосударственными предприятиями, творческими и временными трудовыми коллективами, а также отдельными гражданами.

Следует отметить, что ограничения, вводимые на использование сведений, составляющих коммерческую тайну, направлены на защиту интеллектуальной, материальной, финансовой собственности и других интересов, возникающих при формировании трудовой деятельности организации, персонала подразделений, а также при их сотрудничестве с работниками других организаций.

Целью таких ограничений является предотвращение разглашения, утечки или несанкционированного доступа к конфиденциальной информации. Ограничения должны быть целесообразными и обоснованными с точки зрения необходимости обеспечения информационной безопасности. Не допускается использование ограничений для сокрытия ошибок и некомпетентности руководства организации, расточительства, недобросовестной конкуренции и других негативных явлений в деятельности организации, а также для уклонения от выполнения договорных обязательств и уплаты налогов.

Служебная тайна

Если основной целью обеспечения конфиденциальности информации, составляющей коммерческую тайну, является обеспечение конкурентного превосходства, то защита конфиденциальности служебной тайны, хотя и может затрагивать коммерческие интересы организации, но главной задачей имеет обеспечение интересов клиентов либо собственных интересов, непосредственно не связанных с коммерческой деятельностью. Так, к служебной, а не к коммерческой, тайне следует отнести сведения, касающиеся мер по обеспечению безопасности сотрудников организации, охране складских и иных помещений и др., прямо не связанные с осуществлением предметной деятельности.

В настоящее время институт служебной тайны в отечественном праве является наименее разработанным. В этой проблеме можно выделить три ряда вопросов.

Во-первых, на законодательном уровне требуют урегулирования вопросы «пограничных» и «производных» сведений. «Пограничные» сведения - это такая служебная информация в любой отрасли науки, техники, производства и управления, которая при определенном обобщении и интеграции становится государственной тайной. «Производные» сведения - служебная информация, полученная в результате дробления сведений, составляющих государственную тайну, на отдельные компоненты, каждый из которых не может быть к ней отнесен.

Во-вторых, особого правового регулирования требует защита сведений, образующихся в деятельности органов государственной власти и управления. Для формирования административно-правового института служебной тайны следует принять специальный закон, действие которого должно распространяться на все уровни системы государственного управления.

В-третьих, требует защиты определенная категория значимых сведений субъектов гражданско-правовых отношений. Здесь имеется в виду правовая защита сведений, которые в деятельности организаций не могут быть отнесены к коммерческой тайне, несмотря на то, что в ГК РФ понятие служебной тайны напрямую связано с действительной или потенциальной коммерческой ценностью информации.

Следует заметить, что в настоящее время практикуется упрощенный подход: любые сведения о предпринимательской деятельности организации, доступ к которым ограничен, относят к коммерческой тайне. Однако при таком подходе могут возникнуть трудности определения материального ущерба и упущенной выгоды при неправомерном распространении конфиденциальной информации, например сведений о режиме охраны организации или других аспектах её функционирования, напрямую не связанных с осуществлением предметной деятельности. Вместе с тем указанные сведения необходимо защищать, т.к. от ограничения доступа к ним в значительной степени зависит коммерческий успех организации.

Профессиональные тайны

В соответствии с действующим законодательством к профессиональной тайне относится информация, связанная со служебной деятельностью медицинских работников, нотариусов, адвокатов, частных детективов, священнослужителей, работников банков, загсов, учреждений страхования. В качестве субъекта профессиональной тайны может выступать как юридическое, так и физическое лицо.

Сохранение в тайне сведений, полученных в связи с выполнением профессиональных функций, вызвано в первую очередь нормами профессиональной этики, а не собственными коммерческими интересами предпринимателя или организации. Соответствующий правовой статус рассматриваемым нормам придает их законодательное закрепление.

1) банковская тайна . Понятие банковской тайны, в соответствии со ст. 857 ГК РФ, охватывает сведения о банковском счёте, вкладе, операциях по счёту, а также сведения о клиентах банка.

Банковская тайна защищает конфиденциальную информацию клиента или коммерческую информацию корреспондента.

ФЗ «О банках и банковской деятельности» определяет обязанности субъектов, категории информации и основания, по которым сведения предоставляются заинтересованным органам государственной власти, организациям и лицам. Кредитная организация, Банк России гарантируют тайну об операциях, о счётах и вкладах своих клиентов и корреспондентов. Все служащие кредитной организации обязаны хранить тайну об операциях, счётах и вкладах её клиентов и корреспондентов, а также об иных сведениях, устанавливаемых кредитной организацией, если это не противоречит федеральному закону.

Банк России не вправе разглашать сведения о счётах, вкладах, а также сведения о конкретных сделках и об операциях из отчетов кредитных организаций, полученные им в результате исполнения лицензионных, надзорных и контрольных функций, за исключением случаев, предусмотренных федеральными законами.

Таким образом, кредитная организация вправе относить к банковской тайне любые сведения, за исключением прямо указанных в Законе.

2) нотариальная тайна . Тайна является специфическим правилом нотариальных действий. В соответствии со ст. 5 Основ законодательства РФ о нотариате нотариусу при исполнении служебных обязанностей, а также лицам, работающим в нотариальной конторе, запрещается разглашать сведения, оглашать документы, которые стали им известны в связи с совершением нотариальных действий, в том числе и после сложения полномочий или увольнения, за исключением случаев, предусмотренных Основами. Обязанность хранить профессиональную тайну включена в текст присяги нотариуса.

3) процессуальные тайны обычноделят на два вида: следственную тайну и тайну совещания судей.

Следственная тайна связана с интересами законного производства предварительного расследования по уголовным делам (ст. 310 УК РФ «Разглашение данных предварительного расследования»). Сведения о ходе предварительного расследования могут быть преданы гласности только с разрешения прокурора, следователя или лица, производящего дознание. Такая информация может касаться как характера производимых следственных действий, так и доказательственной базы, перспектив расследования, круга лиц, участвующих в расследовании. Важно отметить, что законодательно не закреплен перечень сведений, составляющих следственную тайну. Это означает, что прокурор, следователь или лицо, производящее дознание, могут по своему усмотрению устанавливать, какая информация о предварительном расследовании может быть специально охраняемой, а какая - нет.

Тайна совещания судей . Для всех четырех видов существующих в отечественном судопроизводстве процессов предусмотрена определенная процедура обеспечения независимости и объективности вынесения решения по делу. Эта процедура имеет одной из целей запрет на разглашение информации о дискуссиях, суждениях, результатах голосования, которые имели место во время совещания судей. Обеспечение тайны совещания судей устанавливается ст. 193 Гражданским Процессуальным Кодексом (ГПК) РФ, ст. 70 Федерального конституционного закона «О Конституционном суде Российской Федерации», ст. 124 Арбитражного процессуального кодекса Российской Федерации.

4) врачебная тайна . Согласно ст. 61 Основ законодательства РФ об охране здоровья граждан информация о факте обращения за медицинской помощью, состоянии здоровья гражданина, диагнозе его заболевания и иные сведения, полученные при его обследовании и лечении, составляют врачебную тайну. Гражданину должна быть подтверждена гарантия конфиденциальности передаваемых им сведений.

5) адвокатская тайна . В соответствии с ФЗ «Об адвокатской деятельности и адвокатуре в Российской Федерации» адвокат, помощник адвоката и стажер адвоката не вправе разглашать сведения, сообщенные доверителем в связи с оказанием ему юридической помощи. Причем доверительные сведения, полученные адвокатом, могут быть как в виде документов, так и в устном виде. Законом установлены гарантии независимости адвоката. В частности, адвокат не может быть допрошен в качестве свидетеля об обстоятельствах, которые стали ему известны в связи с исполнением им обязанностей защитника или представителя (ст. 15 Закона).

6) тайна страхования . Институт страховой тайны во многих отношениях схож с институтом банковской тайны. Тайну страхования, в соответствии со ст. 946 ГК РФ, составляют полученные страховщиком в результате своей профессиональной деятельности сведения о страхователе, застрахованном лице и выгодоприобретателе, состоянии их здоровья, а также об имущественном положении этих лиц. За нарушение тайны страхования страховщик в зависимости от рода нарушенных прав и характера нарушения несет ответственность в соответствии с правилами, предусмотренными ст. 139 или ст. 150 ГК РФ.

Согласно ст. 8 Закона РФ «Об организации страхового дела в Российской Федерации» в качестве лица, обязанного сохранять тайну страхования, могут выступать как юридические, так и физические лица - страховые агенты и страховые брокеры. Кроме того, в соответствии со ст. 33 указанного Закона должностные лица федерального органа исполнительной власти по надзору за страховой деятельностью не вправе использовать в корыстных целях и разглашать в какой-либо форме сведения, составляющие коммерческую тайну страховщика.

7) тайна связи. ФЗ «О связи» в части защиты информации регулирует общественные отношения, связанные с обеспечением невозможности противоправного ознакомления с сообщениями, передаваемыми любыми субъектами - физическими или юридическими лицами - по средствам связи. При такой постановке вопроса тайна связи становится инструментом обеспечения сохранности конфиденциальной информации.

Тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных и иных сообщений, передаваемых по сетям электрической и почтовой связи, охраняется Конституцией РФ. Обязанность обеспечения соблюдения тайны связи возлагается на оператора связи, под которым понимается физическое или юридическое лицо, имеющее право на предоставление услуг электрической или почтовой связи. Также операторы связи обязаны соблюдать конфиденциальность сведений об абонентах и оказываемых им услугах связи, ставших известными операторам в силу выполнения профессиональных обязанностей.

8) тайна усыновления . Институт тайны усыновления связан с интересами охраны семейной жизни и выражается в установлении гражданской и уголовной ответственности за разглашение тайны усыновления (удочерения). Согласно ст. 155 УК РФ тайна усыновления может быть двух разновидностей. Первой обладают лица, которые обязаны хранить факт усыновления как служебную или профессиональную тайну (судьи, работники местных администраций, органов опеки и попечительства и прочие лица, указанные в ч. 1 ст. 139 СК РФ). Второй - все другие лица, если установлены их корыстные или иные низменные побуждения при разглашении тайны усыновления без согласия обоих усыновителей.

9) тайна исповеди . Обеспечение тайны исповеди является внутренним делом священника; юридической ответственности за её разглашение он не несет. Согласно ч. 2 ст. 51 Конституции РФ и ч. 7 ст. 3 ФЗ «О свободе совести и религиозных объединениях» священнослужитель не может быть привлечен к ответственности за отказ от дачи показаний по обстоятельствам, которые стали ему известны из исповеди.

В опросы защиты конфиденциальной информации актуальны для каждого современного предприятия. Конфиденциальные данные компании должны быть защищены от утечки, потери, других мошеннических действий, так как это может привести к критическим последствиям для бизнеса. Важно понимать, какие данные нуждаются в защите, определить способы и методы организации информационной безопасности.

Данные, нуждающиеся в защите

Чрезвычайно важная для ведения бизнеса информация должна иметь ограниченный доступ на предприятии, ее использование подлежит четкой регламентации. К данным, которые нужно тщательно защитить, относятся:

- коммерческая тайна;

- производственная документация секретного характера;

- ноу-хау компании;

- клиентская база;

- персональные данные сотрудников;

- другие данные, которые компания считает нужным защитить от утечки.

Конфиденциальность информации часто нарушается в результате мошеннических действий сотрудников, внедрения вредоносного ПО, мошеннических операций внешних злоумышленников. Неважно, с какой стороны исходит угроза, обезопасить конфиденциальные данные нужно в комплексе, состоящем из нескольких отдельных блоков:

- определение перечня активов, подлежащих защите;

- разработка документации, регламентирующей и ограничивающей доступ к данным компании;

- определение круга лиц, которым будет доступна КИ;

- определение процедур реагирования;

- оценка рисков;

- внедрение технических средств по защите КИ.

Федеральные законы устанавливают требования к ограничению доступа к информации, являющейся конфиденциальной. Эти требования должны выполняться лицами, получающими доступ к таким данным. Они не имеют права передавать эти данные третьим лицам, если их обладатель не дает на это своего согласия (ст. 2 п. 7 ФЗ РФ «Об информации, информационных технологиях и о защите информации»).

Федеральные законы требуют защитить основы конституционного строя, права, интересы, здоровье людей, нравственные принципы, обеспечить безопасность государства и обороноспособность страны. В связи с этим необходимо в обязательном порядке соблюдать КИ, к которой доступ ограничивается федеральными законами. Эти нормативные акты определяют:

- при каких условиях информация относится к служебной, коммерческой, другой тайне;

- обязательность соблюдения условий конфиденциальности;

- ответственность за разглашение КИ.

Информация, которую получают сотрудники компаний и организации, осуществляющие определенные виды деятельности, должна быть защищена в соответствии с требованиями закона по защите конфиденциальной информации, если в соответствии с ФЗ на них возложены такие обязанности. Данные, относящиеся к профессиональной тайне, могут быть предоставлены третьим лицам, если это прописано ФЗ или есть решение суда (при рассмотрении дел о разглашении КИ, выявлении случаев хищения и др.).

Защита конфиденциальной информации на практике

В ходе рабочего процесса работодатель и сотрудник совершают обмен большим количеством информации, которая носит различный характер, включая конфиденциальную переписку, работу с внутренними документами (к примеру, персональные данные работника, разработки предприятия).

Степень надежности защиты информации имеет прямую зависимость от того, насколько ценной она является для компании. Комплекс правовых, организационных, технических и других мер, предусмотренных для этих целей, состоит из различных средств, методов и мероприятий. Они позволяют существенно снизить уязвимость защищаемой информации и препятствуют несанкционированному доступу к ней, фиксируют и предотвращают ее утечку или разглашение.

Правовые методы должны применяться всеми компаниями, независимо от простоты используемой системы защиты. Если эта составляющая отсутствует или соблюдается не в полной мере, компания не будет способна обеспечить защиту КИ, не сможет на законном основании привлечь к ответственности виновных в ее утрате или разглашении. Правовая защита - это в основном грамотное в юридическом плане оформление документации, правильная работа с сотрудниками организации. Люди - основа системы защиты ценной конфиденциальной информации. В этом случае необходимо подобрать эффективные методы работы с сотрудниками. Во время разработки предприятиями мероприятий по обеспечению сохранности КИ вопросы управления должны находиться в числе приоритетных.

Защита информации на предприятии

При возникновении гражданско-правовых и трудовых споров о разглашении, хищении или при других вредительских действиях в отношении коммерческой тайны, решение о причастности к этому определенных лиц будет зависеть от правильности создания системы защиты этой информации в организации.

Особое внимание нужно уделить идентификации документации, составляющей коммерческую тайну, обозначив ее соответствующими надписями с указанием владельца информации, его наименования, месторасположения и круга лиц, имеющих к ней доступ.

Сотрудники при приеме на работу и в процессе трудовой деятельности по мере формирования базы КИ должны знакомиться с локальными актами, регламентирующими использование коммерческой тайны, строго соблюдать требования по обращению с ней.

В трудовых договорах должны прописываться пункты о неразглашении работником определенной информации, которую предоставляет ему работодатель для использования в работе, и ответственности за нарушение этих требований.

IT-защита информации

Важное место в защите КИ занимает обеспечение технических мероприятий, так как в современном высокотехнологичном информационном мире корпоративный шпионаж, несанкционированный доступ к КИ предприятий, риски утери данных в результате вирусных кибератак являются довольно распространенным явлением. Сегодня не только крупные компании соприкасаются с проблемой утечки информации, но и средний, а также малый бизнес чувствует необходимость в защите конфиденциальных данных.

Нарушители могут воспользоваться любой ошибкой, допущенной в информационной защите, к примеру, если средства для ее обеспечения были выбраны неправильно, некорректно установлены или настроены.

Хакерство, Интернет-взломы, воровство конфиденциальной информации, которая сегодня становится дороже золота, требуют от собственников компаний надежно ее защищать и предотвращать попытки хищений и повреждений этих данных. От этого напрямую зависит успех бизнеса.

Многие компании пользуются современными высокоэффективными системами киберзащиты, которые выполняют сложные задачи по обнаружению угроз, их предотвращению и защите утечки. Необходимо использовать качественные современные и надежные узлы, которые способны быстро реагировать на сообщения систем защиты информационных блоков. В крупных организациях из-за сложности схем взаимодействия, многоуровневости инфраструктуры и больших объемов информации очень сложно отслеживать потоки данных, выявлять факты вторжения в систему. Здесь на помощь может прийти «умная» система, которая сможет идентифицировать, проанализировать и выполнить другие действия с угрозами, чтобы вовремя предотвратить их негативные последствия.

Для обнаружения, хранения, идентификации источников, адресатов, способов утечки информации используются различные IT-технологии, среди которых стоит выделить DLP и SIEM- системы, работающие комплексно и всеобъемлюще.

DLP-системы для предотвращения утери данных

Чтобы предотвратить воровство конфиденциальной информации компании, которое может нанести непоправимый вред бизнесу (данные о капиталовложениях, клиентской базе, ноу-хау и др.), необходимо обеспечить надежность ее сохранности. (Data Loss Prevention) - это надежный защитник от хищения КИ. Они защищают информацию одновременно по нескольким каналам, которые могут оказаться уязвимыми к атакам:

- USB-разъемы;

- локально функционирующие и подключенные к сети принтеры;

- внешние диски;

- сеть Интернет;

- почтовые сервисы;

- аккаунты и др.

Основное предназначение DLP-системы - контролировать ситуацию, анализировать ее и создавать условия для эффективной и безопасной работы. В ее задачи входит анализирование системы без информирования работников компании об использовании этого способа отслеживания рабочих узлов. Сотрудники при этом даже не догадываются о существовании такой защиты.

DLP-система контролирует данные, которые передаются самыми различными каналами. Она занимается их актуализацией, идентифицирует информацию по степени ее важности в плане конфиденциальности. Если говорить простым языком, DLP фильтрует данные и отслеживает их сохранность, оценивает каждую отдельную информацию, принимает решение по возможности ее пропуска. При выявлении утечки система ее заблокирует.

Использование этой программы позволяет не только сохранять данные, но и определять того, кто их выслал. Если, к примеру, работник компании решил «продать» информацию третьему лицу, система идентифицирует такое действие и направит эти данные в архив на хранение. Это позволит проанализировать информацию, в любой момент взяв ее из архива, обнаружить отправителя, установить, куда и с какой целью эти данные отправлялись.

Специализированные DLP-системы - это сложные и многофункциональные программы, обеспечивающие высокую степень защиты конфиденциальной информации. Их целесообразно использовать для самых различных предприятий, которые нуждаются в особой защите конфиденциальной информации:

- частных сведений;

- интеллектуальной собственности;

- финансовых данных;

- медицинской информации;

- данных кредитных карт и др.

SIEM-системы

Эффективным способом обеспечения информационной безопасности специалисты считают программу (Security Information and Event Management), позволяющую обобщить и объединить все журналы протекающих процессов на различных ресурсах и других источниках (DLP-системах, ПО, сетевых устройствах, IDS, журналах ОС, маршрутизаторах, серверах, АРМ пользователей и др.).

Если угроза не была выявлена своевременно, при этом существующая система безопасности сработала с отражением атаки (что происходит не всегда), «история» таких атак впоследствии становится недоступной. SIEM соберет эти данные во всей сети и будет хранить на протяжении определенного отрезка времени. Это позволяет в любой момент воспользоваться журналом событий с помощью SIEM, чтобы использовать его данные для анализа.

Кроме того, эта система позволяет использовать удобные встроенные средства с целью анализа и обработки произошедших инцидентов. Она преобразовывает трудночитаемые форматы информации о происшествиях, сортирует их, выбирает самые значимые, отсеивает незначительные.

В особых правилах SIEM прописаны условия для накопления подозрительных событий. Она сообщит о них при накоплении такого их количества (три и более), которое свидетельствует о возможной угрозе. Пример - неверное введение пароля. Если фиксируется единичное событие введения неправильного пароля, SIEM не будет сообщать об этом, так как случаи единоразовых ошибок ввода пароля при входе в систему происходят довольно часто. Но регистрация повторяющихся попыток введения невалидного пароля во время входа в один и тот же аккаунт может свидетельствовать о несанкционированном доступе.

Любая компания сегодня нуждается в подобных системах, если ей важно сохранить свою информационную безопасность. SIEM и DLP обеспечивают полноценную и надежную информационную защиту компании, помогают избежать утечки и позволяют идентифицировать того, кто пытается навредить работодателю путем хищения, уничтожения или повреждения информации.

Эффективная защита информации в компьютерных системах достигается путем применения соответствующих средств, которые условно можно разделить на несколько групп:

1) разграничения доступа к информации;

2) защиты информации при передаче ее по каналам связи;

3) защиты от утечки информации по различным физическим полям, возникающим при работе технических средств компьютерных систем;

4) защиты от воздействия программ-вирусов;

5) безопасности хранения и транспортировки информации на носителях и ее защиты от копирования.

Основное назначение таких средств – разграничение доступа к локальным и сетевым информационным ресурсам компьютерных систем, которые обеспечивают: идентификацию и аутентификацию пользователей, разграничение доступа зарегистрированных пользователей к информационным ресурсам, регистрацию действий пользователей, защиту загрузки операционной системы с гибких носителей, контроль целостности средств защиты информации и информационных ресурсов. Несмотря на функциональную общность средств защиты информации данной группы, они отличаются друг от друга условиями функционирования, сложностью настройки и управления параметрами, используемыми идентификаторами, перечнем регистрируемых событий и стоимостью. Средства защиты информации делятся на формальные , которые выполняют эту функцию по заранее предусмотренной процедуре без участия человека, и неформальные (ограничивающие деятельность персонала или жестоко регламентирующие ее).

К основным средствам защиты относятся технические и программные ; технические средства принято делить на физические и аппаратные .

Физические средства реализуются за счет автономных устройств и охранных систем (охранная сигнализация, экранирующие оболочки для аппаратуры, внутренняя экранирующая защита отдельных помещений, средства внешнего и внутреннего наблюдения, замки на дверях и т.п.).

Аппаратные средства – это приборы, непосредственно встраиваемые в устройства, которые сопрягаются с аппаратурой, используемой для обработки данных по стандартному интерфейсу (схемы контроля информации по четности, схемы защиты полей памяти по ключу и специальные регистры).

К программным средствам относятся специальные программы, и/или модули, выполняющие функции защиты информации.

Применение лишь одного из названных способов защиты информации не решает проблемы - необходим комплексный подход. Обычно используют два основных метода: преграда и управление доступом.

Преграда – создание физических препятствий (для доступа на территорию организации, напрямую к физическим носителям информации).

Управление доступом – регламентация и регулирование санкционированного обращения к техническим, программным, информационным ресурсам системы.

В свою очередь санкционированное управление доступом обеспечивается за счет определенных функций защиты :

Идентификации пользователей – начальное присвоение каждому пользователю персонального имени, кода, пароля, аналоги которых хранятся в системе защиты;

Аутентификации (проверка полномочий) – процесс сравнения предъявляемых идентификаторов с хранящимися в системе;

Создание условий для работы в пределах установленного регламента, то есть разработка и реализация комплексных мероприятий, при которых несанкционированный доступ сводится к минимуму;

Регистрация обращений к защищаемым ресурсам;

Адекватное реагирование на совершение несанкционированных действий.

Антивирусные программы - самое распространенное средство защиты - от отдельных компьютеров домашних пользователей до огромных корпоративных сетей (Kaspersky Antivirus 7.0, Dr. Web 4.44 + antispam, AVPersonal, Panda, NOD32).

Электронная цифровая подпись (ЭЦП) - последовательность символов, полученная в результате криптографического преобразования электронных данных. ЭЦП добавляется к блоку данных и позволяет получателю блока проверить источник и целостность данных и защититься от подделки. ЭЦП используется в качестве аналога собственноручной подписи.

Средства прозрачного шифрования обеспечивают защиту данных от непреднамеренного разглашения и не позволяют шпионам проникать в данные других пользователей. При этом ключи шифрования хранятся в учетных записях, поэтому для легальных владельцев информации ее дешифрация происходит незаметно. Таких решений на рынке несколько; в частности их предлагает компания Microsoft. Решение Microsoft используется в операционной системе в виде криптографической файловой системы EFS. Однако если сотрудник, который имеет права доступа к зашифрованным данным, случайно отправит их по электронной почте или перенесет на незашифрованный носитель, то защита будет нарушена. Чтобы исключить риск таких случайных утечек, компания может контролировать передачу данных по протоколам электронной почты и Web (для защиты пересылки по Web-почте). Но от скрытой пересылки данных, которую могут придумать шпионы, подобные системы, скорее всего, не смогут обеспечить безопасность. В частности, ни одна защита не может вскрыть правильно зашифрованный файл, а, значит, не может проверить его содержание. Впрочем, для отечественных компаний наиболее интересными являются услуги по разработке комплексной системы защиты, которая подразумевает в том числе и создание механизмов для предотвращения внутренних угроз.

Контроль содержимого. Последний всплеск интереса к системам контроля содержимого был вызван проблемами распространения спама. Однако основное предназначение средств контроля содержимого - это все-таки предотвращение утечки конфиденциальной информации и пресечение нецелевого использования Интернета. Одна из приоритетных задач производителей подобных средств, - сделать так, чтобы работа системы контроля содержимого не ощущалась пользователем.

Межсетевые экраны были и являются базовым средством, обеспечивающим защиту подключений к внешним сетям, разграничение доступа между сегментами корпоративной сети, защиту потоков данных, передаваемых по открытым сетям. Первое (и самое главное), что необходимо сделать для обеспечения сетевой безопасности, это установить и правильно сконфигурировать межсетевой экран (другое название – брандмауэр или firewall). Брандмауэр - в информатике - программный и/или аппаратный барьер между двумя сетями, позволяющий устанавливать только авторизованные межсетевые соединения. Брандмауэр защищает соединяемую с Интернет корпоративную сеть от проникновения извне и исключает возможность доступа к конфиденциальной информации. Правильное конфигурирование и сопровождение брандмауэра - обязанность опытного системного администратора.

Для защиты небольших сетей, где нет необходимости производить много настроек, связанных с гибким распределением полосы пропускания и ограничения трафика по протоколам для пользователей лучше использовать Интернет-шлюзы или Интернет-маршрутизаторы.

Межсетевые экраны также осуществляют антивирусное сканирование загружаемого содержимого WEB или E-mail. Антивирусные базы данных обновляются через Интернет, чтобы обеспечить защиту сети по мере появления новых вирусов. Вся статистика о потоке данных, сигнализация об атаках из Интернета и сведения об активности пользователей по web-навигации сохраняются в реальном времени и могут быть предоставлены в виде отчета.

Сегодня мы поговорим об утечки и средствах защиты конфиденциальной информации.

Термин конфиденциальная информация означает доверительная, не подлежащая огласке, секретная. Разглашение ее может квалифицироваться как уголовно наказуемое преступление. Любое лицо, имеющее доступ к такой информации, не имеет право разглашать ее другим лицам, без согласия правообладателя.

Cодержание

Конфиденциальная информация и закон

Указ президента РФ № 188 от 06.03.1997 г. определяет сведения, имеющие конфиденциальный характер. К ним относятся:

- Сведения, относящиеся к коммерции.

- Сведения, связанные относящиеся к служебной деятельности.

- Врачебная, адвокатская, личная (переписка, телефонные разговоры и.т.д.) тайна.

- Тайна следствия, судопроизводства, сведения об осужденных.

- Персональные данные граждан, сведения об их личной жизни.

Коммерческая тайна — это информация, дающая возможность ее обладателю получить конкурентное преимущество, выгоду от представления услуг или продажи товаров. Инсайдерская информация о компании (смена руководства и.т.д.) способная повлиять на стоимость акций.

Служебная тайна — информация, имеющаяся в органах госуправления, документы имеют гриф «Для служебного пользования» и не подлежат разглашению третьим лицам.

К профессиональной тайне относится тайна следствия, адвокатская, судопроизводства, нотариальная и.т.д.

Любые персональные данные (Ф.И.О, место работы, адрес, и.т.д.), сведения о частной жизни гражданина.

Утечка такой информации может наступить в следующих случаях:

- Неэффективное хранение и доступ к конфиденциальной информации, плохая система защиты.

- Постоянная смена кадров, ошибки персонала, тяжелый психологический климат в коллективе.

- Плохое обучение персонала эффективным способам защиты информации.

- Неумение руководства организации контролировать работу сотрудников с закрытой информацией.

- Бесконтрольная возможность проникновения в помещение, где хранится информация, посторонних лиц.

Пути утечки информации

Они могут быть организационные и технические.

Организационные каналы:

- Поступление на работу в организацию, с целью получения закрытой информации.

- Получение интересующей информации от партнеров, клиентов с использованием методов обмана, введение в заблуждения.

- Криминальный доступ получения информации (кража документов, похищение жесткого диска с информацией).

Технические каналы:

- Копирование подлинника документа закрытую информацию или его электронную версию.

- Запись конфиденциального разговора на электронные носители (диктофон, смартфон и другие записывающие устройства).

- Устная передача содержания документа ограниченного доступа третьим лицам, не имеющим права доступа к нему.

- Криминальное получение информации с помощью радиозакладок, скрытно установленных микрофонов и видеокамер.

Меры по защите информации

Система защиты закрытой информации предполагает:

- Предупреждению несанкционированного доступа к ней.

- Перекрытие каналов утечки.

- Регламентации работы с конфиденциальной информацией.

Служба безопасности предприятия должна организовывать практическую реализацию системы защиты информации, обучение персонала, контроль соблюдения нормативных требований.

Организационные методы

- Разработка системы обработки конфиденциальных данных.

- Доведение до персонала фирмы положение об ответственности за разглашение конфиденциальных документов, их копирование или фальсификацию.

- Составление списка документов ограниченного доступа, разграничение персонала по допуску к имеющейся информации.

- Отбор персонала для обработки конфиденциальных материалов, инструктирование сотрудников.

Технические методы

- Использование криптографических средств при электронной переписке, ведение телефонных разговоров по защищенным линиям связи.

- Проверка помещения, где ведутся переговоры, на отсутствие радиозакладок, микрофонов, видеокамер.

- Доступ персонала в защищенные помещения с помощью идентифицирующих средств, кода, пароля.

- Использование на компьютерах и других электронных устройствах программно- аппаратных методов защиты.

Политика компании в области информационной безопасности включает в себя:

- Назначение ответственного лица за безопасность в организации.

- Контроль использования программно-аппаратных средств защиты.

- Ответственность начальников отделов и служб за обеспечение защиты информации.

- Введение пропускного режима для сотрудников и посетителей.

- Составления списка допуска лиц к конфиденциальным сведениям.

Организация информационной безопасности

Компьютеры, работающие в локальной сети, серверы, маршрутизаторы должны быть надежно защищены от несанкционированного съема информации. Для этого:

- За эксплуатацию каждого компьютера назначается ответственный сотрудник.

- Системный блок опечатывается работником IT службы.

- Установка любых программ производится специалистами IT службы.

- Пароли должны генерироваться работниками IT службы и выдаваться под роспись.

- Запрещается использование сторонних источников информации, на всех носителях информации делается маркировка.

- Для подготовки важных документов использовать только один компьютер. На нем ведется журнал учета пользователей.

- Программно-аппаратное обеспечение должно быть сертифицировано.

- Защита информационных носителей (внешние диски) от несанкционированного доступа.

Система работы с конфиденциальной информацией гарантирует информационную безопасность организации, позволяет сохранять от утечек важные сведения. Это способствует устойчивому функционированию предприятия долгое время.

Нет похожих записей.

Информационная безопасность. Курс лекций Артемов А. В.

Вопрос 3. Система защиты конфиденциальной информации

Практической реализацией политики (концепции) информационной безопасности фирмы является технологическая система защиты информации. Защита информации представляет собой жестко регламентированный и динамический технологический процесс, предупреждающий нарушение доступности, целостности, достоверности и конфиденциальности ценных информационных ресурсов и, в конечном счете, обеспечивающий достаточно надежную безопасность информации в процессе управленческой и производственной деятельности фирмы.

Система защиты информации – рациональная совокупность направлений, методов, средств и мероприятий, снижающих уязвимость информации и препятствующих несанкционированному доступу к информации, ее разглашению или утечке. Главными требованиями к организации эффективного функционирования системы являются: персональная ответственность руководителей и сотрудников за сохранность носителя и конфиденциальность информации, регламентация состава конфиденциальных сведений и документов, подлежащих защите, регламентация порядка доступа персонала к конфиденциальным сведениям и документам, наличие специализированной службы безопасности, обеспечивающей практическую реализацию системы защиты и нормативно-методического обеспечения деятельности этой службы.

Собственники информационных ресурсов, в том числе государственные учреждения, организации и предприятия, самостоятельно определяют (за исключением информации, отнесенной к государственной тайне) необходимую степень защищенности ресурсов и тип системы, способы и средства защиты, исходя из ценности информации. Ценность информации и требуемая надежность ее защиты находятся в прямой зависимости. Важно, что структура системы защиты должна охватывать не только электронные информационные системы, а весь управленческий комплекс фирмы в единстве его реальных функциональных и производственных подразделений, традиционных документационных процессов. Отказаться от бумажных документов и часто рутинной, исторически сложившейся управленческой технологии не всегда представляется возможным, особенно если вопрос стоит о безопасности ценной, конфиденциальной информации.

Основной характеристикой системы является ее комплексность, т. е. наличие в ней обязательных элементов, охватывающих все направления защиты информации. Соотношение элементов и их содержания обеспечивают индивидуальность построения системы защиты информации конкретной фирмы и гарантируют неповторимость системы, трудность ее преодоления. Конкретную систему защиты можно представить в виде кирпичной стены, состоящей из множества разнообразных элементов (кирпичиков). Элементами системы являются: правовой, организационный, инженерно-технический, программно-аппаратный и криптографический.

Правовой элемент системы защиты информации основывается на нормах информационного права и предполагает юридическое закрепление взаимоотношений фирмы и государства по поводу правомерности использования системы защиты информации, фирмы и персонала по поводу обязанности персонала соблюдать установленные собственником информации ограничительные и технологические меры защитного характера, а также ответственности персонала за нарушение порядка защиты информации. Этот элемент включает:

Наличие в организационных документах фирмы, правилах внутреннего трудового распорядка, контрактах, заключаемых с сотрудниками, в должностных и рабочих инструкциях положений и обязательств по защите конфиденциальной информации;

Формулирование и доведение до сведения всех сотрудников фирмы (в том числе не связанных с конфиденциальной информацией) положения о правовой ответственности за разглашение конфиденциальной информации, несанкционированное уничтожение или фальсификацию документов;

Разъяснение лицам, принимаемым на работу, положения о добровольности принимаемых ими на себя ограничений, связанных с выполнением обязанностей по защите информации.

Организационный элемент системы защиты информации содержит меры управленческого, ограничительного (режимного) и технологического характера, определяющие основы и содержание системы защиты, побуждающие персонал соблюдать правила защиты конфиденциальной информации фирмы. Эти меры связаны с установлением режима конфиденциальности в фирме. Элемент включает в себя регламентацию:

Формирования и организации деятельности службы безопасности и службы конфиденциальной документации (или менеджера по безопасности, или референта первого руководителя), обеспечения деятельности этих служб (сотрудника) нормативно-методическими документами по организации и технологии защиты информации;

Составления и регулярного обновления состава (перечня, списка, матрицы) защищаемой информации фирмы, составления и ведения перечня (описи) защищаемых бумажных, машиночитаемых и электронных документов фирмы;

Разрешительной системы (иерархической схемы) разграничения доступа персонала к защищаемой информации;

Методов отбора персонала для работы с защищаемой информацией, методики обучения и инструктирования сотрудников;

Направлений и методов воспитательной работы с персоналом, контроля соблюдения сотрудниками порядка защиты информации;

Технологии защиты, обработки и хранения бумажных, машиночитаемых и электронных документов фирмы (делопроизводственной, автоматизированной и смешанной технологий); внемашинной технологии защиты электронных документов;

Порядка защиты ценной информации фирмы от случайных или умышленных несанкционированных действий персонала;

Веления всех видов аналитической работы;

Порядка защиты информации при проведении совещаний, заседаний, переговоров, приеме посетителей, работе с представителями рекламных агентств, средств массовой информации;

Оборудования и аттестации помещений и рабочих зон, выделенных для работы с конфиденциальной информацией, лицензирования технических систем и средств защиты информации и охраны, сертификации информационных систем, предназначенных для обработки защищаемой информации;

Пропускного режима на территории, в здании и помещениях фирмы, идентификации персонала и посетителей;

Системы охраны территории, здания, помещений, оборудования, транспорта и персонала фирмы;

Действий персонала в экстремальных ситуациях;

Организационных вопросов приобретения, установки и эксплуатации технических средств защиты информации и охраны;

Организационных вопросов защиты персональных компьютеров, информационных систем, локальных сетей;

Работы по управлению системой защиты информации;

Критериев и порядка проведения оценочных мероприятий по установлению степени эффективности системы защиты информации.

Элемент организационной защиты является стержнем, основной частью рассматриваемой комплексной системы. По мнению большинства специалистов, меры организационной защиты информации составляют 50–60 % в структуре большинства систем защиты информации. Это связано с рядом факторов и также с тем, что важной составной частью организационной защиты информации является подбор, расстановка и обучение персонала, который будет реализовывать на практике систему защиты информации. Сознательность, обученность и ответственность персонала можно с полным правом назвать краеугольным камнем любой даже самой технически совершенной системы защиты информации. Организационные меры защиты отражаются в нормативно-методических документах службы безопасности, службы конфиденциальной документации учреждения или фирмы. В этой связи часто используется единое название двух рассмотренных выше элементов системы защиты – «элемент организационно-правовой защиты информации».

Инженерно-технический элемент системы защиты информации предназначен для пассивного и активного противодействия средствам технической разведки и формирования рубежей охраны территории, здания, помещений и оборудования с помощью комплексов технических средств. При защите информационных систем этот элемент имеет весьма важное значение, хотя стоимость средств технической защиты и охраны велика. Элемент включает в себя:

Сооружения физической (инженерной) защиты от проникновения посторонних лиц на территорию, в здание и помещения (заборы, решетки, стальные двери, кодовые замки, идентификаторы, сейфы и др.);

Средства защиты технических каналов утечки информации, возникающих при работе ЭВМ, средств связи, копировальных аппаратов, принтеров, факсов и других приборов и офисного оборудования, при проведении совещаний, заседаний, беседах с посетителями и сотрудниками, диктовке документов и т. п.;

Средства защиты помещений от визуальных способов технической разведки;

Средства обеспечения охраны территории, здания и помещений (средства наблюдения, оповещения, сигнализирования, информирования и идентификации);

Средства противопожарной охраны;

Средства обнаружения приборов и устройств технической разведки (подслушивающих и передающих устройств, тайно установленной миниатюрной звукозаписывающей и телевизионной аппаратуры и т. п.);

Технические средства контроля, предотвращающие вынос персоналом из помещения специально маркированных предметов, документов, дискет, книг и т. п. Программно-аппаратный элемент системы защиты информации предназначен для защиты ценной информации, обрабатываемой и хранящейся в компьютерах, серверах и рабочих станциях локальных сетей и различных информационных системах. Однако фрагменты этой защиты могут применяться как сопутствующие средства в инженерно-технической и организационной защите. Элемент включает в себя:

Автономные программы, обеспечивающие защиту информации и контроль степени ее защищенности;

Программы защиты информации, работающие в комплексе с программами обработки информации;

Программы защиты информации, работающие в комплексе с техническими (аппаратными) устройствами защиты информации (прерывающими работу ЭВМ при нарушении системы доступа, стирающие данные при несанкционированном входе в базу данных и др.).

Криптографический элемент системы защиты информации предназначен для защиты конфиденциальной информации методами криптографии. Элемент включает:

Регламентацию использования различных криптографических методов в ЭВМ и локальных сетях;

Определение условий и методов криптографирования текста документа при передаче его по незащищенным каналам почтовой, телеграфной, телетайпной, факсимильной и электронной связи;

Регламентацию использования средств криптографирования переговоров по незащищенным каналам телефонной и радиосвязи;

Регламентацию доступа к базам данных, файлам, электронным документам персональными паролями, идентифицирующими командами и другими методами;

Регламентацию доступа персонала в выделенные помещения с помощью идентифицирующих кодов, шифров.

Составные части криптографической защиты, коды, пароли и другие ее атрибуты разрабатываются и меняются специализированной организацией. Применение пользователями собственных систем шифровки не допускается.

В каждом элементе защиты могут быть реализованы на практике только отдельные составные части в зависимости от поставленных задач защиты в крупных и некрупных фирмах различного профиля, малом бизнесе. Структура системы, состав и содержание элементов, их взаимосвязь зависят от объема и ценности защищаемой информации, характера возникающих угроз безопасности информации, требуемой надежности защиты и стоимости системы. Например, в некрупной фирме с небольшим объемом защищаемой информации можно ограничиться регламентацией технологии обработки и хранения документов, доступа персонала к документам и делам. Можно дополнительно выделить в отдельную группу и маркировать ценные бумажные, машиночитаемые и электронные документы, вести их опись, установить порядок подписания сотрудниками обязательства о неразглашении тайны фирмы, организовывать регулярное обучение и инструктирование сотрудников, вести аналитическую и контрольную работу. Применение простейших методов защиты, как правило, дает значительный эффект.

В крупных производственных и исследовательских фирмах с множеством информационных систем и значительными объемами защищаемых сведений формируется многоуровневая система защиты информации, характеризующаяся иерархическим доступом к информации. Однако эти системы, как и простейшие методы защиты, не должны создавать сотрудникам серьезные неудобства в работе, т. е. они должны быть «прозрачными».

Содержание составных частей элементов, методы и средства защиты информации в рамках любой системы защиты должны регулярно изменяться с целью предотвращения их раскрытия заинтересованным лицом. Конкретная система защиты информации фирмы всегда является строго конфиденциальной, секретной. При практическом использовании системы следует помнить, что лица, проектирующие и модернизирующие систему, контролирующие и анализирующие ее работу не могут быть пользователями этой системы.

Вывод: безопасность информации в современных условиях компьютеризации информационных процессов имеет принципиальное значение для предотвращения незаконного и часто преступного использования ценных сведений. Задачи обеспечения безопасности информации реализуются комплексной системой защиты информации, которая по своему назначению способна решить множество проблем, возникающих в процессе работы с конфиденциальной информацией и документами. Основным условием безопасности информационных ресурсов ограниченного доступа от различных видов угроз является прежде всего организация в фирме аналитических исследований, построенных на современном научном уровне и позволяющих иметь постоянные сведения об эффективности системы защиты и направлениях ее совершенствования в соответствии с возникающими ситуационными проблемами.

Из книги Техническое обеспечение безопасности бизнеса автора Алешин АлександрГлава 5 Технические средства защиты информации 5.1. Защита информации Под информационной безопасностью понимается защищенность информации и поддерживающей ее инфраструктуры от любых случайных или злонамеренных воздействий, результатом которых может явиться нанесение

Из книги Грузовые автомобили. Охрана труда автора Мельников Илья5.4. Способы защиты информации

Из книги Информационная безопасность. Курс лекций автора Артемов А. В.Система информации об опасности (СИО) Водители и другие работники автотранспортных организаций, непосредственно занятые оформлением, подготовкой и обслуживанием перевозки опасных грузов, должны соблюдать требования правил Министерства по чрезвычайным ситуациям, при

Из книги автораВопрос 1. Информационные ресурсы и конфиденциальность информации В соответствии с действующим Федеральным законом «Об информации, информатизации и защите информации» информационные ресурсы предприятия, организации, учреждения, банка, компании и других

Из книги автораВопрос 2. Угрозы конфиденциальной информации организации Все информационные ресурсы фирмы постоянно подвергаются объективным и субъективным угрозам утраты носителя или ценности информации.Под угрозой или опасностью утраты информации понимается единичное или

Из книги автораВопрос 2. Модель и методика корпоративной системы защиты информации В соответствии со ст. 20 Федерального закона «Об информации, информатизации и защите информации» целями защиты информации являются в том числе: предотвращение утечки, хищения, утраты, искажения, подделки

Из книги автораЛекция 5 Концептуальные основы защиты информации в автоматизированных системах Учебные вопросы:1. Анализ и типизация организационных и программно-аппаратных структур автоматизированных систем предприятия2. Анализ возможных угроз и их специфика в различных типах

Из книги автораВопрос 3. Систематизация видов защиты информации В практической деятельности по применению мер и средств защиты информации выделяются следующие самостоятельные направления, определяемые в соответствии со сложившимися отраслевыми структурами и видами информационной

Из книги автораВопрос 3. Принципы защиты банковских автоматизированных систем Каждую систему обработки информации защиты следует разрабатывать индивидуально учитывая следующие особенности:? организационную структуру банка;? объем и характер информационных потоков (внутри банка в

Из книги автораВопрос 2. Унифицированная концепция защиты информации Унифицированной концепцией защиты информации (УКЗИ) будем называть инструментально-методическую базу, обеспечивающую практическую реализацию каждой из стратегий защиты (оборонительной, наступательной,

Из книги автора Из книги автораВопрос 2. Формальные модели защиты Рассмотрим так называемую матричную модель защиты, получившую на сегодняшний день наибольшее распространение на практике.В терминах матричной модели, состояние системы защиты описывается тройкой:(S, О, М),где S – множество субъектов

Из книги автораВопрос 1. Назначение математических моделей обеспечения безопасности информации в АСУ Функционирование АСУ, обеспечивающее реализацию технологии автоматизированного управления сложными процессами в распределенной системе, должно основываться на плановом начале с

Из книги автораВопрос 2. Сравнительный анализ и основные определения математических моделей обеспечения безопасности информации Существующие технологии формального описания процессов обеспечения безопасности информации основываются на понятиях теории конечных автоматов, теории

Из книги автораВопрос 1. Юридические и организационные меры защиты Юридические средства защиты сводятся, в основном, к административной и уголовной ответственности за умышленное создание и распространение вируса или «троянских коней» с целью нанесения ущерба Трудность их применения

Из книги автораВопрос 2. Программно-аппаратные методы и средства защиты В современных персональных ЭВМ реализован принцип разделения программных и аппаратных средств. Поэтому программные вирусы и «троянские кони» не могут эффективно влиять на аппаратуру, исключением случаев, когда

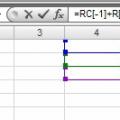

Работа со стилями форматирования ячеек Excel Применение стилей к ячейкам листа

Работа со стилями форматирования ячеек Excel Применение стилей к ячейкам листа Растушевка в "Фотошопе" вручную: советы и рекомендации Как растушевать границы в фотошопе

Растушевка в "Фотошопе" вручную: советы и рекомендации Как растушевать границы в фотошопе Поиск SMM-специалиста: от тестового задания до собеседования

Поиск SMM-специалиста: от тестового задания до собеседования