Как проверить порты на компьютере. Все о портах. И как правильно открыть порты

От переводчика. Привет, сегодня я хочу опубликовать перевод статьи со списком сервисов, которые помогут найти открытые порты на серверах. Надеюсь, что статья окажется полезной.

Если вы размещаете свои веб-приложения на администрируемом сервере или шаред хостинге, тогда Вам не о чем беспокоиться. Однако для виртуального или выделенного сервера вы должны предусматривать все возможности для безопасности своего сервера.

Иметь ненужные порты открытыми - плохая идея, из которой злоумышленник может извлечь выгоду множеством способов.

Ниже представлены бесплатные онлайн сервисы, которые помогут выяснить открыты ли порты, чтобы вы могли проверить и заблокировать их, если они не используются.

Примечание: если вы запускаете сканер портов для DNS Вашего сайта, а он находится за такими прокси, как CloudFlare или SUCURI, то он может не выдать точную информацию. Используйте настоящий IP адрес сервера.

Сканер портов от MX ToolBox

MX Toolbox пытается проверить 15 наиболее часто используемых портов с таймаутом в 3 секунды и выдает результаты, какие из них открыты, а какие нет.

Онлайн сканер портов

Этот инструмент - персональный проект Javier Yanez, позволяющий бесплатно просканировать порты для IPv4 и IPv6 адресов.

Сканер портов от T1 Shopper

Сканирует один или диапазон портов , прослушиваемых сервером с указанным IP. Это удобно, если вы только хотите просканировать выбранные порты.

Сканер портов от Hacker Target

Выполняет быстрое сканирование шести наиболее распространенных портов (FTP, SSH, SMTP, HTTP, HTTPS, RDP) сканером портов NMAP.

Сканер портов от DNS Tools

Быстро сканирует некоторые распространенные порты, такие как FTP, SMTP, DNS, Finger, POP3, SFTP, RPC, IRC, IMAP, VNC и т. д.Используя стандартные средства Windows, можно проверить, закрыт ли порт, который программа использует для своей работы.

Для того, чтобы выполнить проверку открытых/закрытых портов Windows, необходимо воспользоваться командной строкой. Для ее запуска нажмите сочетание клавиш «Windows+R». После этих действий откроется окно. В нем нужно ввести «cmd». После этого нажмите клавишу «Enter».

На экране появится черное окошко, которое специалисты называют командной строкой Windows. Теперь можно запускать саму утилиту, которая позволит вам просмотреть список закрытых портов. Введите в команду «netstat».

После ввода нажмите клавишу «Enter». В окне командной строки будет отображена информация обо всех открытых портах вашего компьютера. Она будет указана вслед за доменным именем вашего персонального компьютера и отделена от него двоеточием. Учтите, что все порты , которые не указаны в этом списке, являются закрытыми. И если порт, который использует ваше приложение, попал в этот список, то его будет необходимо закрыть, чтобы приложение смогло нормально функционировать.

Обратите внимание

Если предоставленной информации вам окажется недостаточно, то можете изучить все возможности утилиты «netstat», путем запуска ее с ключом –h. Это означает, что в командной строке нужно ввести команду «netstat -h». Затем в появившемся окне вы увидите помощь по программе "netstat".

Полезный совет

Также есть утилита под названием "Windows Worms Doors Cleaner", которая может не только показывать открытые и закрытые порты TCP/UDP, но и самостоятельно закрывать открытый порт. Таким образом, можно дополнительно защитить свой компьютер от различных угроз в интернете, а также многочисленных вирусов. Программа "NetStat Agent 2.0" может заменить встроенный "netstat".

Источники:

- NetStat Agent 2.0

Порой пользователю, желающему максимально полно контролировать свою систему, требуется уточнить, какие именно ы соединений открыты на текущий момент с его компьютера. Эта операция занимает не более нескольких секунд.

Инструкция

Прежде всего, вы можете воспользоваться netstat из стандартного набора Windows XP. Для ее исполнения войдите в Windows и там наберите "netstat 5" (без кавычек). После исполнения команды вы увидите обновляемый каждые 5 секунд (вы можете указать любое ) , содержащий информацию об открытых соединениях, программах, их использующих и портах.

Источники:

- какой порт у меня открыт

На компьютере одновременно работает множество программ. Если программа использует соединение с интернетом, ей выделяется определенный порт. Иногда у пользователя возникает необходимость проконтролировать, какой порт использует та или иная программа .

Инструкция

Необходимость определить, какие использует программа (или какая программа использует порты ), обычно возникает в случае подозрения на заражение компьютера троянской программой. Если вы заметили что-то подозрительное, откройте командную строку: «Пуск» – «Все программы» – «Стандартные» – «Командная строка».

Введите в командной строке команду tasklist и нажмите Enter. Вы получите данные обо всех запущенных в системе процессах. Обратите внимание на PID – идентификатор процесса. Он поможет определить, какая программа использует тот или иной порт.

Наберите в командной строке команду netstat –aon и нажмите Enter. Вы увидите список текущих подключений. В графе «Локальный адрес» в конце каждой строки указан номер порта. В графе PID указаны идентификаторы процессов. Посмотрев номер порта и соответствующий ему PID, перейдите к списку процессов и по номеру идентификатора определите, какой процесс использует этот порт.

Если вы не можете по названию процесса понять, какой программе он принадлежит, воспользуйтесь одной из подходящих в данном случае программ. Например, программой Everest, она же Aida64. Запустите программу, откройте вкладку «Операционная система», выберите «Процессы». В списке процессов найдите нужный вам и посмотрите строку его запуска. Это поможет определить, какой программе принадлежит процесс.

Используйте для той же цели программу AnVir Task Manager. Она позволяет отслеживать все подозрительные процессы, в том числе процессы программ, соединяющихся с интернетом. Все подозрительные процессы выделяются в списке программы красным цветом.

Если вы видите, что порт используется неизвестной вам программой, то при наличии текущего соединения в графе «Внешний адрес» (команда netstat –aon) вы увидите ip-адрес компьютера, с которым установлено соединение. В графе «Состояние» будет стоять значение ESTABLISHED – если соединение присутствует на текущий момент; CLOSE_WAIT, если соединение закрыто; LISTENING, если программа ждет соединения. Последнее характерно для бэкдоров - одной из разновидностей троянских программ.

Источники:

- какие порты использует skype

Фаервол, он же брандмауэр и сетевой экран, предназначен для контроля входящего и исходящего интернет-трафика. От того, насколько правильно настроен фаервол, зависит безопасность работы в сети.

Инструкция

В операционной системе Windows есть встроенный брандмауэр, но его возможности очень ограничены, поэтому лучше пользоваться программой от стороннего производителя. Одной из лучших программ этого типа является Outpost Firewall.

Перед началом настройки откройте главное окно программы. Выберите «Параметры» – «Системные», затем найдите в нижней части вкладки раздел «Глобальные правила и доступ в rawsocket» и нажмите в нем кнопку «Правила».

В открывшемся окне нажмите кнопку «Добавить». В поле «Выберите событие для правила» отметьте птичками пункты «Где протокол», «Где направление» и «Где локальный порт». Ниже, в поле «Описание правила», выберите мышкой «Не определено» в строке «Где протокол» и выберите в открывшемся окошке протокол ТСР.

В поле «Описание правила» нажмите мышкой «Не определено» в строке «Где направление», выберите в типе соединения пункт «Входящее (с удаленного компьютера на ваш компьютер)». В том же поле нажмите «Не определено» в строке «Где локальный порт» и впишите номер порта, который необходимо закрыть.

В поле «Выберите действия для правила» отметьте птичкой «Блокировать эти данные». Нажмите «ОК» - выбранный порт закрыт для входящих соединений. Вы можете закрыть его и для исходящих, выбрав в описанных чуть выше настройках вместо входящего соединения исходящее – «Исходящее (с вашего компьютера на удаленный компьютер)».

Если вы пользуетесь штатным фаерволом Windows, проверьте список исключений: «Пуск» – «Панель управления» – «Брандмауэр Windows» – «Исключения». Снимите птичку с «Удаленного », если вы им не пользуетесь. Вы можете вообще запретить исключения, поставив птичку на вкладке «Общие» в строке «Не разрешать исключения».

Фаервол в Windows 7 имеет больше возможностей, чем в Windows XP, его можно использовать для контроля как отдельных портов, так и заданных диапазонов. Создайте правило для исходящих подключений, при запуске мастера создания правила выберите пункт «Все программы». Нажмите «Далее», в открывшемся окне выберите «Блокировать подключения». Опять нажмите «Далее», выберите профиль и укажите имя правила. Затем в свойствах правила укажите порты , которые брандмауэр должен блокировать. Точно так же создается и правило для входящих подключений.

Интернет-приложения отправляют данные через специальные порты . Сетевой порт - выделяемый системный ресурс, выполняемый на определенном сетевом хосте. Если порт закрыт, программа не сможет выйти в сеть, а потому не сможет корректно выполнять свои функции.

Сканирование сети на безопасность лучше начинать с проверки доступности портов. Для этих целей чаще всего используют специальное ПО, сканирующее порты. Если оно отсутствует, на помощь придет один из онлайн-сервисов.

Сканер портов предназначен для поиска хостов в локальной сети с открытым интерфейсом. В основном его используют либо системные администраторы, либо злоумышленники для обнаружения уязвимостей.

Описанные сервисы не требуют регистрации и просты в использовании. Если доступ в интернет осуществляется посредством компьютера – сайты отобразят открытые порты вашего хоста, при использовании маршрутизатора для раздачи интернета сервисы покажут открытые порты роутера, но не компьютера.

Способ 1: Portscan

Особенностью сервиса можно назвать то, что он предлагает пользователям довольно подробную информацию о процессе сканирования и о назначении того или иного порта. Работает сайт на бесплатной основе, можно проверить работоспособность всех портов вместе либо выбрать определенные.

Помимо проверки портов, сайт предлагает измерить пинг. Обратите внимание на то, что ведется сканирование только тех портов, которые указаны на сайте. Помимо браузерной версии пользователям предлагается бесплатное приложение для сканирования, а также расширение для браузера.

Способ 2: Hide my name

Более универсальное средство для проверки доступности портов. В отличие от предыдущего ресурса сканирует все известные порты, кроме того, пользователи могут провести сканирование любого хостинга в интернете.

Сайт полностью переведен на русский язык, поэтому проблем с его использованием не возникает. В настройках можно включить английский или испанский язык интерфейса.

На сайте можно узнать свой IP-адрес, проверить скорость интернета и другую информацию. Несмотря на то, что распознает он больше портов, работать с ним не совсем комфортно, а итоговая информация отображается слишком обобщенно и непонятно для рядовых пользователей.

Способ 3: Тест IP

Еще один русскоязычный ресурс, предназначенный для проверки портов вашего компьютера. На сайте функция обозначается как сканер безопасности.

Сканирование можно проводить в три режима: обычный, экспресс, полный. От выбранного режима зависит общее время проверки и количество обнаруженных портов.

Процесс сканирования занимает считанные секунды, при этом пользователю доступна лишь информация об открытых портах, никаких поясняющих статей на ресурсе нет.

Если вам нужно не только обнаружить открытые порта, но и узнать, для чего они предназначены, лучше всего воспользоваться ресурсом Portscan. На сайте информация представлена в доступном виде, и будет понятна не только системным администраторам.

Источники: Википедия, Майкрософт, portscan.ru

Как узнать, какие порты открыты на компьютере?

- Для Windows: Пуск → «cmd» → Запустить от имени администратора → «netstat -bn»

- В антивируснике, таком как Avast, есть возможность посмотреть активные порты в Брандмауэре: инструменты -> Брандмауэр -> Сетевые соединения.

Также полезные команды netstat:

To display both the Ethernet statistics and the statistics for all protocols, type the following command:

netstat -e -s

To display the statistics for only the TCP and UDP protocols, type the following command:

netstat -s -p tcp udp

To display active TCP connections and the process IDs every 5 seconds, type the following command:

nbtstat -o 5

To display active TCP connections and the process IDs using numerical form, type the following command:

nbtstat -n -o

Для сокетов TCP допустимы следующие значения состояния:

| CLOSED | Закрыт. Сокет не используется. |

| LISTEN (LISTENING) | Ожидает входящих соединений. |

| SYN_SENT | Активно пытается установить соединение. |

| SYN_RECEIVED | Идет начальная синхронизация соединения. |

| ESTABLISHED | Соединение установлено. |

| CLOSE_WAIT | Удаленная сторона отключилась; ожидание закрытия сокета. |

| FIN_WAIT_1 | Сокет закрыт; отключение соединения. |

| CLOSING | Сокет закрыт, затем удаленная сторона отключилась; ожидание подтверждения. |

| LAST_ACK | Удаленная сторона отключилась, затем сокет закрыт; ожидание подтверждения. |

| FIN_WAIT_2 | Сокет закрыт; ожидание отключения удаленной стороны. |

| TIME_WAIT | Сокет закрыт, но ожидает пакеты, ещё находящиеся в сети для обработки |

Список наиболее часто используемых портов

| № | Порт | Протокол | Описание |

|---|---|---|---|

| 1 | 20 | FTP Data | File Transfer Protocol - протокол передачи файлов. Порт для данных. |

| 2 | 21 | FTP Control | File Transfer Protocol - протокол передачи файлов. Порт для команд. |

| 3 | 22 | SSH | Secure SHell - «безопасная оболочка». Протокол удаленного управления операционной системой. |

| 4 | 23 | telnet | TErminaL NETwork. Протокол реализации текстового интерфейса по сети. |

| 5 | 25 | SMTP | Simple Mail Transfer Protocol - простой протокол передачи почты. |

| 6 | 42 | WINS | Windows Internet Name Service. Служба сопоставления NetBIOS-имён компьютеров с IP-адресами узлов. |

| 7 | 43 | WHOIS | «Who is». Протокол получения регистрационных данных о владельцах доменных имён и IP адресах. |

| 8 | 53 | DNS | Domain Name System - система доменных имён. |

| 9 | 67 | DHCP | Dynamic Host Configuration Protocol - протокол динамической настройки узла. Получение динамических IP. |

| 10 | 69 | TFTP | Trivial File Transfer Protocol - простой протокол передачи файлов. |

| 11 | 80 | HTTP/Web | HyperText Transfer Protocol - протокол передачи гипертекста. |

| 12 | 110 | POP3 | Post Office Protocol Version 3 - протокол получения электронной почты, версия 3. |

| 13 | 115 | SFTP | SSH File Transfer Protocol. Протокол защищенной передачи данных. |

| 14 | 123 | NTP | Network Time Protocol. Протокол синхронизации внутренних часов компьютера. |

| 15 | 137 | NetBIOS | Network Basic Input/Output System. Протокол обеспечения сетевых операций ввода/вывода. Служба имен. |

| 16 | 138 | NetBIOS | Network Basic Input/Output System. Протокол обеспечения сетевых операций ввода/вывода. Служба соединения. |

| 17 | 139 | NetBIOS | Network Basic Input/Output System. Протокол обеспечения сетевых операций ввода/вывода. Служба сессий. |

| 18 | 143 | IMAP | Internet Message Access Protocol. Протокол прикладного уровня для доступа к электронной почте. |

| 19 | 161 | SNMP | Simple Network Management Protocol - простой протокол сетевого управления. Управление устройствами. |

| 20 | 179 | BGP | Border Gateway Protocol, протокол граничного шлюза. Протокол динамической маршрутизации. |

| 21 | 443 | HTTPS | HyperText Transfer Protocol Secure) - протокол HTTP, поддерживающий шифрование. |

| 22 | 445 | SMB | Server Message Block. Протокол удалённого доступа к файлам, принтерам и сетевым ресурсам. |

| 23 | 514 | Syslog | System Log. Протокол отправки и регистрации сообщений о происходящих системных событиях. |

| 24 | 515 | LPD | Line Printer Daemon. Протокол удаленной печати на принтере. |

| 25 | 993 | IMAP SSL | Протокол IMAP, поддерживающий SSL шифрование. |

| 26 | 995 | POP3 SSL | Протокол POP3 поддерживающий SSL шифрование. |

| 27 | 1080 | SOCKS | SOCKet Secure. Протокол получения защищенного анонимного доступа. |

| 28 | 1194 | OpenVPN | Открытая реализация технологии Виртуальной Частной Сети (VPN). |

| 29 | 1433 | MSSQL | Microsoft SQL Server - система управления базами данных. Порт доступа к базе. |

| 30 | 1702 | L2TP (IPsec) | Протокол поддержки виртуальных частных сетей. А также набор протоколов обеспечения защиты данных. |

| 31 | 1723 | PPTP | Туннельный протокол защищённого соединения с сервером типа точка-точка. |

| 32 | 3128 | Proxy | В данный момент порт часто используется прокси-серверами. |

| 33 | 3268 | LDAP | Lightweight Directory Access Protocol - облегчённый протокол доступа к каталогам (службе каталогов). |

| 34 | 3306 | MySQL | Доступ к MySQL базам данных. |

| 35 | 3389 | RDP | Remote Desktop Protocol - протокол удалённого рабочего стола для Windows. |

| 36 | 5432 | PostgreSQL | Доступ к PostgreSQL базам данных. |

| 37 | 5060 | SIP | Протокол установления сеанса и передачи мультимедиа содержимого. |

| 38 | 5900 | VNC | Virtual Network Computing - система удалённого доступа к рабочему столу компьютера. |

| 39 | 5938 | TeamViewer | TeamViewer - система обеспечения удалённого контроля компьютера и обмена данными. |

| 40 | 8080 | HTTP/Web | Альтернативный порт для HTTP протокола. Иногда используется прокси-серверами. |

| 41 | 10000 | NDMP | Популярный порт: Webmin, SIP-голос, VPN IPSec over TCP. |

| 42 | 20000 | DNP |

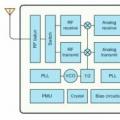

Как Qualcomm испортила смартфоны LG, HTC и Sony

Как Qualcomm испортила смартфоны LG, HTC и Sony Управление с андроида по wifi

Управление с андроида по wifi Лаборатория информационной безопасности

Лаборатория информационной безопасности